全球多個 Windows 電腦中伏,台灣已被封為 「全球第二重災區」,香港也一直有網友求救 !(根據最新數據,目前大馬部分州屬也傳出有中招案例)

使用 Windows 的你跟著內文自救,不然你的珍貴相片、檔案被加密后就慘了,請分享幫助別人功德無量。

【不按 FILE / 連結也中招】

相信很多讀者都是聰明人,平常不會亂按 e-mail 連結或開啟不明檔桉,但這種 WannaCry 病毒並不需要點擊、開啟任何執行檔,它利用了 Windows 的 SMB 漏洞于Port 445 進行攻擊並於遠端執行,讓你防不勝放。

【為何全球同一時間中伏】

其實這個漏洞一早已被發現,不過很多舊版 Windows 用家未有更新修正檔,中上 WannaCry 病毒也不知,從資料顯示此病毒有潛伏期, 被設定 5 月 12 日是爆發日子。

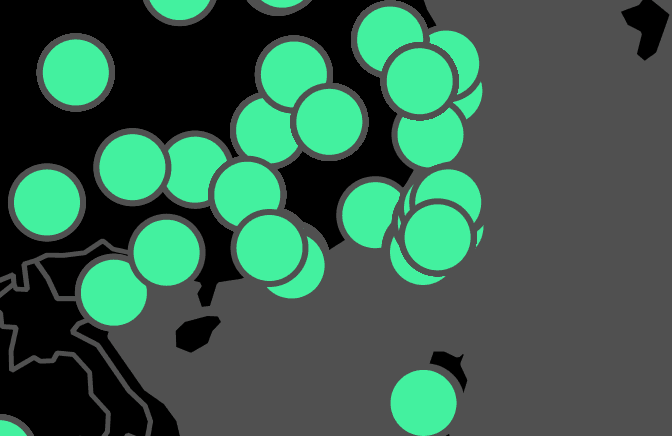

因此由昨天病毒全球爆發,現時台灣成全球第二重災區,香港受害者也急速上升中,在<這裡>可以實時看到此病毒全球覆蓋。

最近 24 小時內已有 113,243 台 Windows 電腦及裝置中招。

台灣中招點多得連地圖也蓋過了……

不少公共設施也中招。

【幾乎全 Windows 版本會中伏】

這款 Wcry 病毒並不只針對閣下,在座全部版本的 Windows 都是受害者,當中包括 :

- Windows 10(1507,1511,1607)

- Windows 8 / 8.1

- Windows 7

- Windows Vista

- Win Server 2008、2008 R2、2012、2012 R2

- Windows RT

- Windows XP

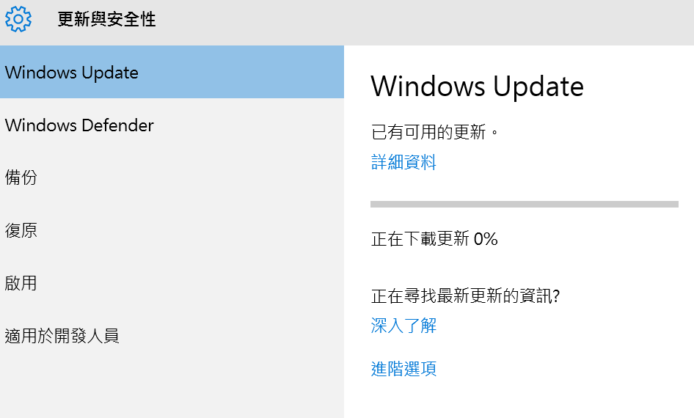

【Win 10 自動更新者可逃過一劫】

其實此病毒未爆發前,Microsoft已於 3 月 14 日的更新檔中修正,如果你是 Win 10 用家一早設定自動更新 Windows ,你也許不必擔心。

【未收通知也可能中伏】

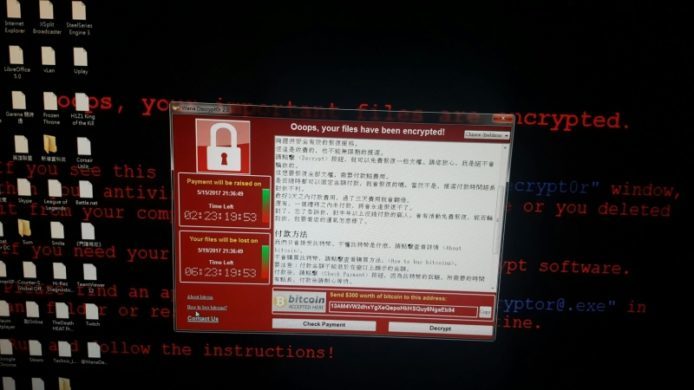

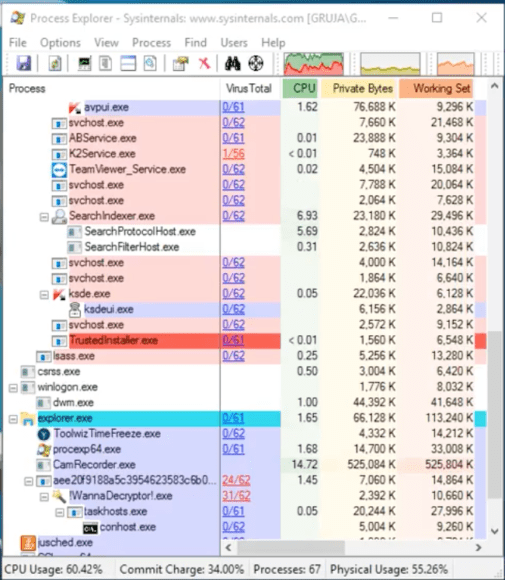

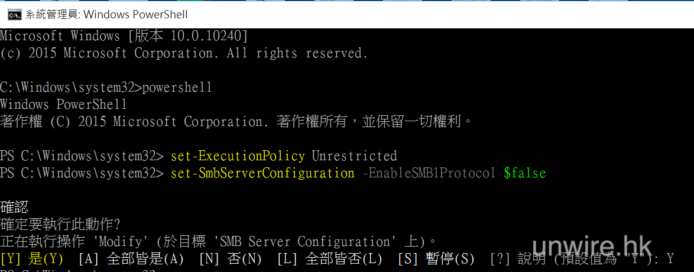

中伏后 Windows 會彈出死亡紅色視窗通知你,並要求支付 Bitcoin (現價約 300 美金)來解鎖。若名未看到紅色視窗不代表你未中伏。可能是未完成加密所有檔桉的加密。

此時你可以按 Ctrl+Atl+Del 呼叫程式管理員,看看有否異常的程式一直佔用 CPU 資源,而檔桉管理員中開始出現附名 .WCRY 的檔桉。

========================

【未中伏前解決方案】

Step 0 :

什麼都不用說,先斷網路進行備份!

星期一上班,我可以開電腦嗎 ?

先切斷網路,移除 lan 線 /關掉 wifi ,用你的方法停止電腦接上網路。開機后立即備份重要檔桉,緊記別備份在本機或網路磁碟上。

(免責聲明 : 修改 Windows 有風險請先備份,如因以下方法導致任何損失,本網恕不負責)

Step 1: 鎖埠

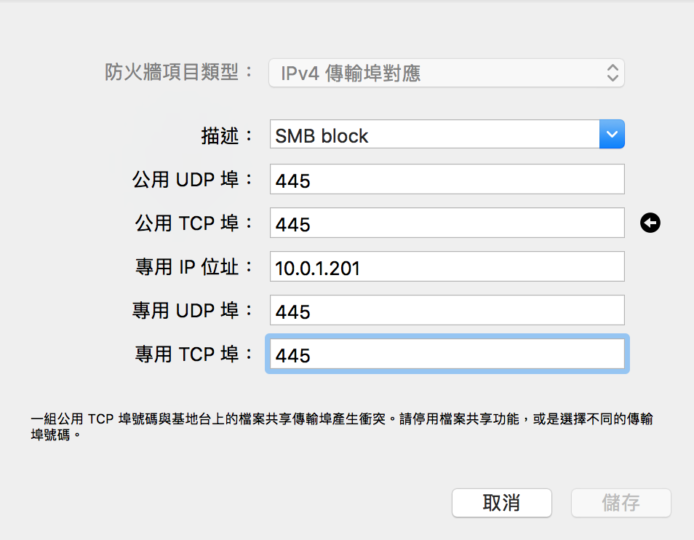

透過路由器 / 防火牆封鎖 139 及 445 埠。

A)路由器 :

B) Windows 防火牆:

如果你無法更改公司伺服器設定,可以設定 Windows 防火牆,安全的話可以考慮先移除 LAN 線 / 關閉 Wifi。

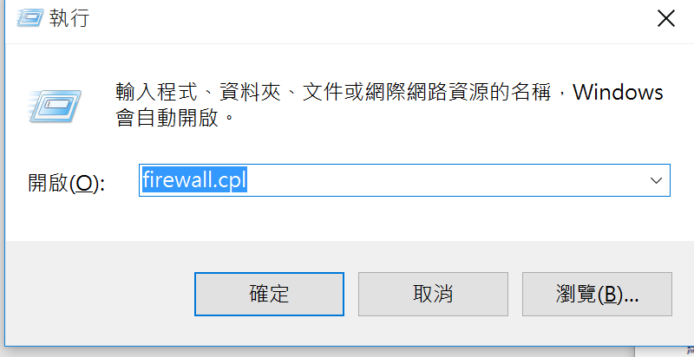

Step 1:

按 WIN + R 鍵 ,鍵入 firewall.cpl 按 enter

Step 1:

如果你 Firewall 未開啟,請按「請用建議的設定」去開啟。

Step 2:

如已開啟了(綠色),請按左邊進階設定。

Step 3:

左側按 輸入規則 > 右側按 新增規則。

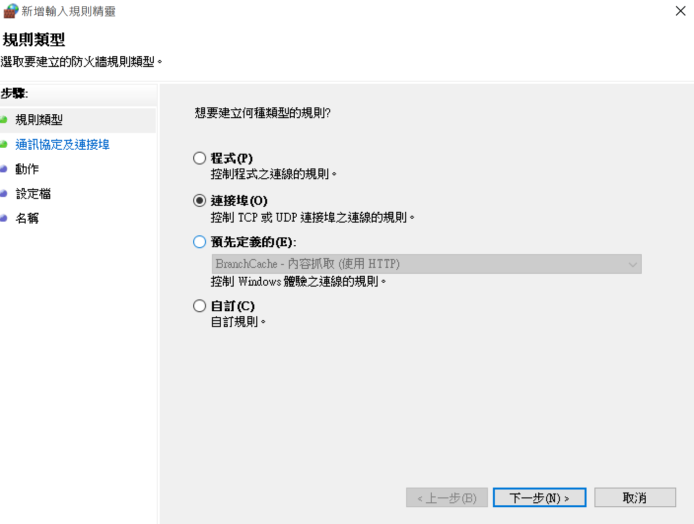

Step 4 :

選擇 通訊協定及連接埠,選連接埠。

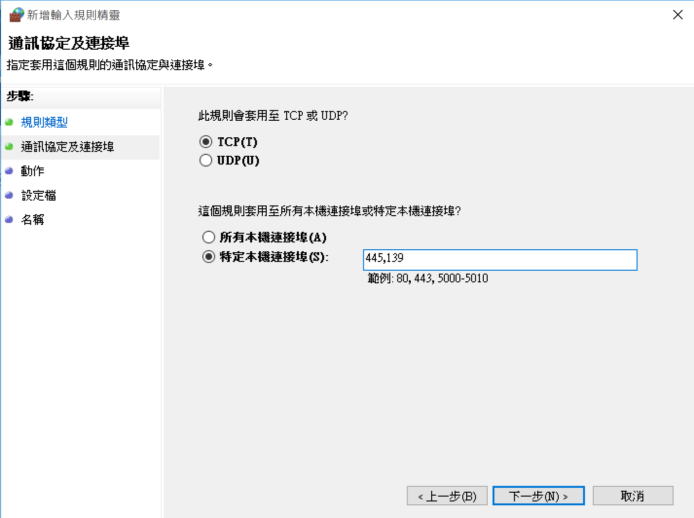

Step 5 :

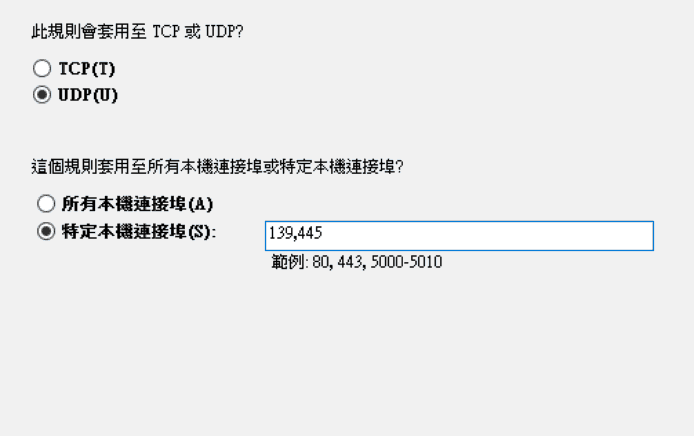

如下圖選擇 TCP , 特定本機連接埠選 445 ,139 ,下一步。

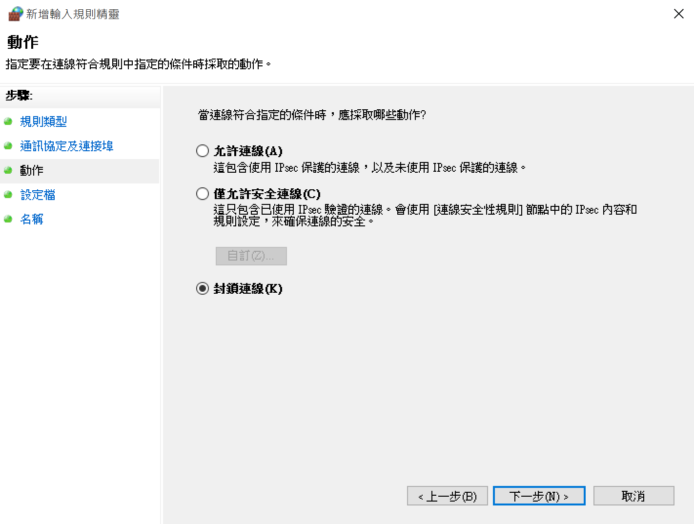

Step 6:

選擇封鎖連線,下一步。

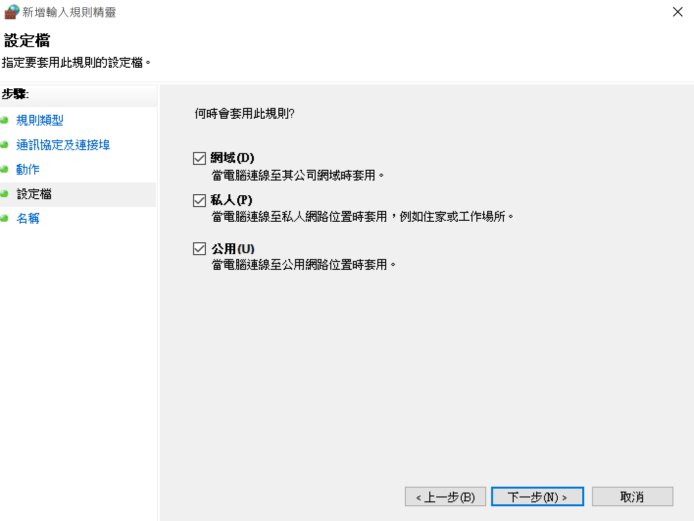

Step 7:

套用所有規則,下一步。

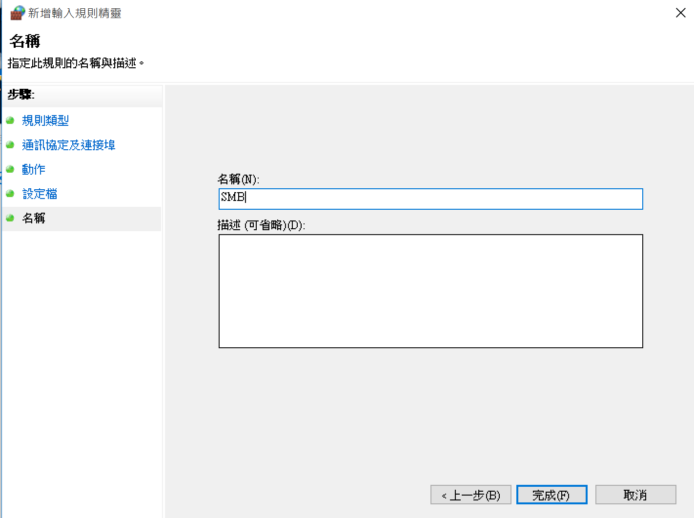

Step 8 :

隨意命名,完成。

Step 9:

重覆 Step 3 至 4 , 今次我們選擇 UDP , 特定本機連接埠選 445 ,139 ,下一步。重覆 Step 6 至 8。

【WindowsXP 用家可參考這個方法】

改成阻檔 TCP 及 UDP 445 , 139

Step 2 :

你應該快安裝修正檔 !

Windows 10

去 Windows 更新便可

Windows 8.1 64:

http://download.windowsupdate.com/c/msdownload/update/software/secu/2017/05/windows8.1-kb4019215-x64_d06fa047afc97c445c69181599e3a66568964b23.msu

Windows 8.1 32:

http://download.windowsupdate.com/c/msdownload/update/software/secu/2017/05/windows8.1-kb4019215-x86_fe1cafb988ae5db6046d6e389345faf7bac587d7.msu

Windows 7 64:

http://download.windowsupdate.com/c/msdownload/update/software/secu/2017/05/windows6.1-kb4019264-x64_c2d1cef74d6cb2278e3b2234c124b207d0d0540f.msu

Windows 7 32:

http://download.windowsupdate.com/c/msdownload/update/software/secu/2017/05/windows6.1-kb4019264-x86_aaf785b1697982cfdbe4a39c1aabd727d510c6a7.msu

========================================

<官方修正檔網址>

如以上方法失效,你可以…..

手動停止 Windows SMBv1 服務

如何你無法修改路由器設定,你可以通用系統管理員許可權修改以下設定。

Windows 7/Sever 2008 / Vista 用家:

Step 1

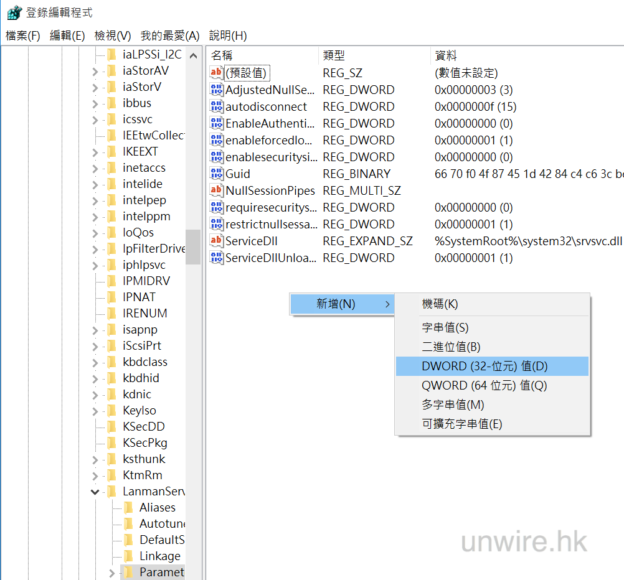

以系統管理員登入,執行regedit

Step 2

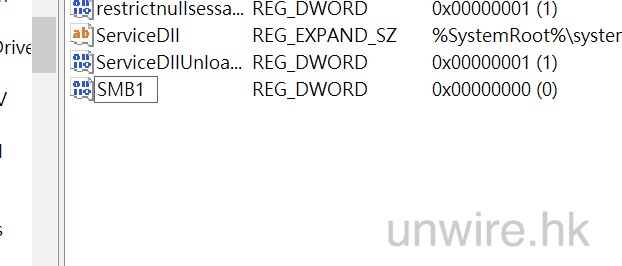

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\LanmanServer\Parameters

找空白處按右鍵新增 DWORD key SMB1, 其數值為 0 (日後成功執行修正檔的話,可把數值由 0 改回 1 )

Windows 8 或以上 :

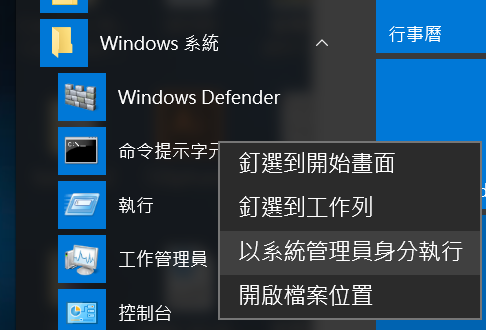

Step 1

右按以管理員執行 CMD

Step 2

鍵入powershell (Enter)

set-ExecutionPolicy Unrestricted (Enter)

set-SmbServerConfiguration -EnableSMB1Protocol $false (Enter)

看到提示后選 Y

成功后重新開機便成功

(日後成功執行修正檔的話,照以上方法,最後一次由 $false 改為 $true )

【為何我之前一直有更新,一樣中伏 ?】

因為資料顯示此病毒有潛伏期,設定為 5 月 12 附近的日子爆發 ! 因此有可能在你電腦自動更新前已中招潛服在內,以下圖片顯示就算你電腦無連網路,潛伏于電腦內的病毒照樣爆發。

【中伏后解決方案 】

檔案已被加密了怎算 ?

1) 修復檔桉

由於加密的過程是這樣的 :

1. 從原檔產生新的加密檔

2. 把原檔刪除

理論上,我們可以利用平時「undelete」的軟體把刪除的檔桉救回來,只要那個區域未被新資料覆寫上去就有機會救回。如發現你的硬碟已被感染,請即關機。把硬碟取出搬到「無毒」的電腦上進行修復,方法可以參考 <這裡>的「救 DATA 篇」,不過有心理準備,只有部份檔桉可 100% 救回來。

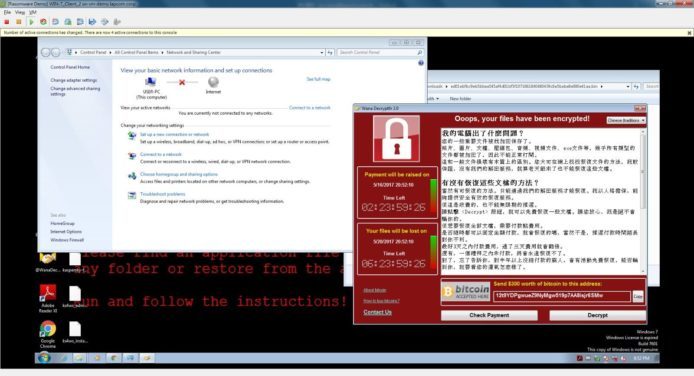

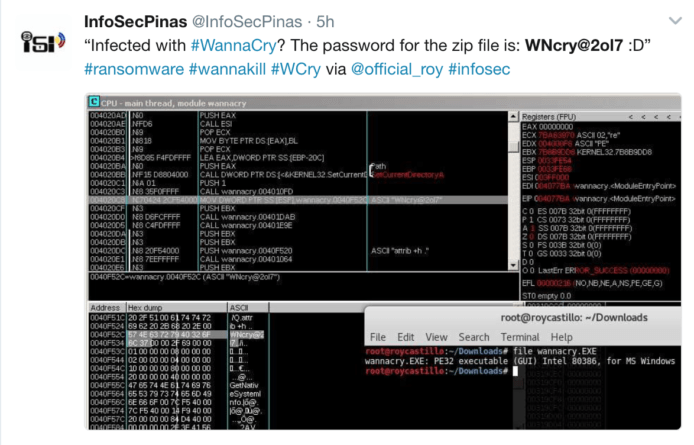

2) WNcry@2ol7 非解鎖密碼

Twitter 瘋傳 WNcry@2ol7 是解鎖密碼 ,但其實只是病毒一部份既解壓碼,用來解壓自己其中的 module繼續攻擊,有部份防毒軟體掃瞄不到有密碼的 zip 檔,所以部份病毒會用法方法加密自己的文件。

3)付款不等於會收到解密

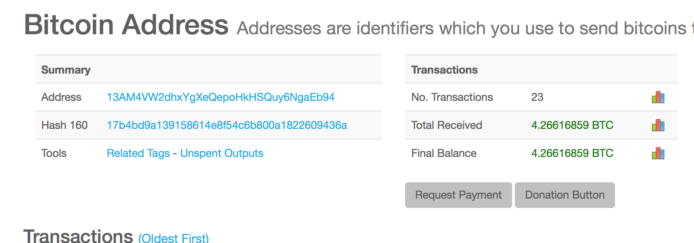

由於今次 BITCOIN 收款的地址是統一的,因此開發者無法證明支付者身份,任何人都可以冒認你跟病毒開發者說已付了帳,理論上會提供解密密碼機會很低。話雖如此,Bitcoin 追蹤資料顯示直到現時為止已有 23 單個交易,開發者收取了4.26616859 BITCOIN (現價計算的話,總值 7,210 美元)。

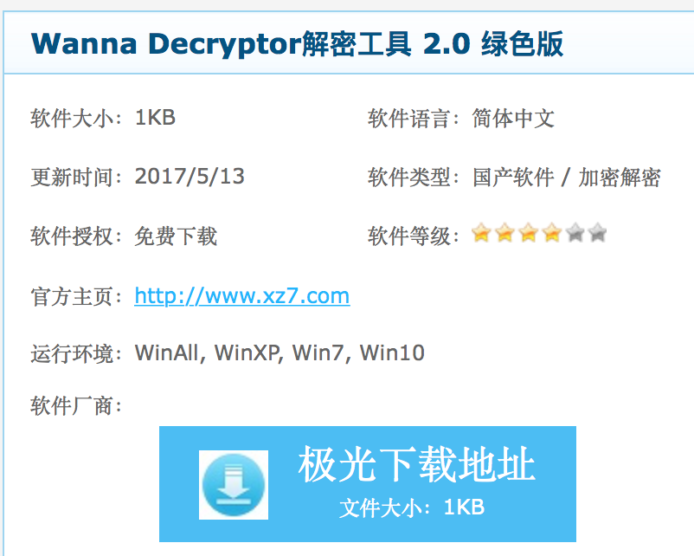

4)勿亂安裝不明來歷的破解工具

Wanna Decrytor 暫時未有任何通用解密方法,可是中國網上已有很多所謂的破解工具,但其實檔桉被加密后,那隨機密碼不可能用你自家電腦的運算力于短時間內破解,因此這類破解檔很多時是木馬程式,安裝后找尋 PC 內銀行或信用咭密碼,讓你受二次傷害。

【移除病毒步驟】

(本文授權轉載自UnwireHK)

更多Zing彩:

本文:

【WannaCry勒索病毒】Windows用戶必看:最全的預防、刪除、自救方法!by unwireHK

更多精彩科技資訊,請留守Zing Gadget或 Facebook 、 Twitter 、Google+ 以及YouTube 。