越多人使用的電子設備就越難避免被駭客挑戰與入侵,根據安全研究機構 Check Point Research 公布的白皮書指稱,聯發科的晶片平台曾有安全漏洞,可能造成被竊聽的問題,不過除了此安全漏洞並未曾出現實際攻擊行為外,聯發科已經在 10 月修復此安全漏洞。

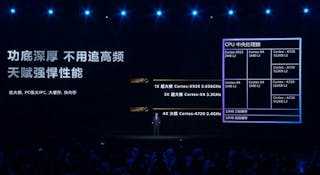

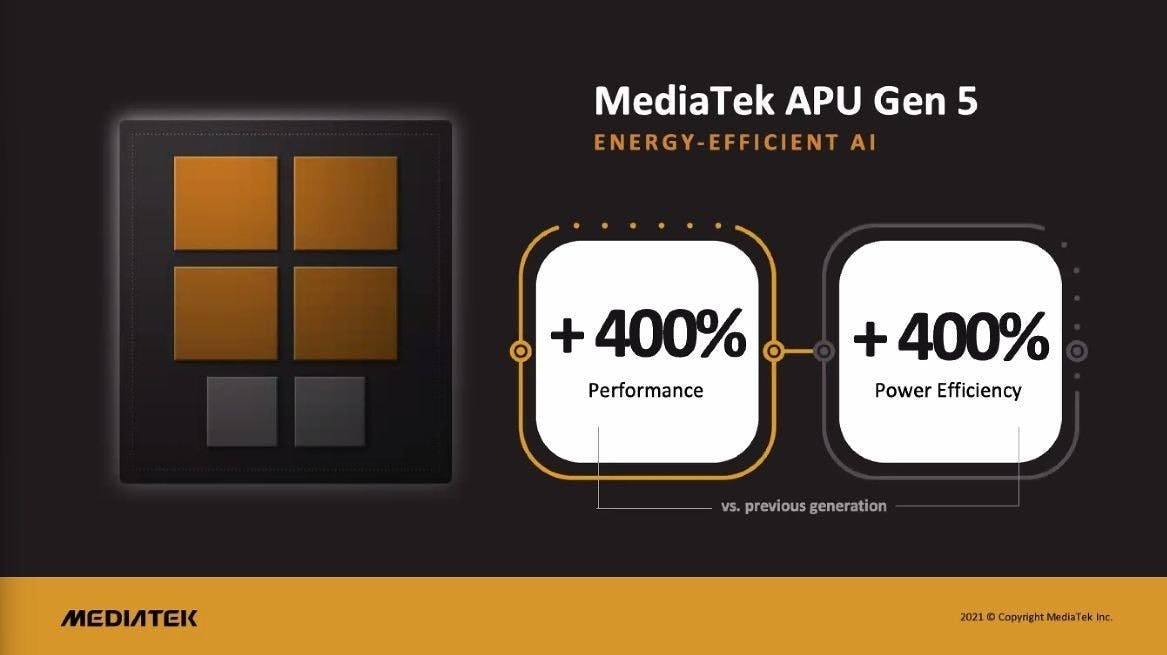

根據報告指出,聯發科的漏洞是由於基於 AI 的音訊處理造成,具備對應編碼的應用程式可以存取到該應用程式層級原本所不具備的音訊資料,甚至可用以竊聽;不過由於此安全漏洞相當複雜,牽涉相當多層,除非原本就知道該漏洞牽涉的架構範圍否則難以進行入侵攻擊,以至於截至聯發科修復漏洞前都未曾傳出攻擊實例。由於此漏洞是藉由聯發科 APU 所使用的 Tensilica 專利架構,而華為海思的麒麟平台也採用相同的專利架構。